Qu’est-ce qu’une plateforme de sécurité des données ?

Une plateforme de sécurité des données est conçue pour protéger les informations sensibles contre les accès non autorisés, le vol et les attaques, afin d’assurer la continuité des activités. Elle sécurise les données dans différents formats, y compris les bases de données, les applications et le stockage cloud, améliorant ainsi la sécurité globale des données.

Découvrez CipherTrust Data Security Platform

CipherTrust Data Security Platform est un ensemble intégré de solutions primées centrées sur les données qui suppriment la complexité de la sécurité des données, accélèrent le délai de mise en conformité et sécurisent les migrations vers le cloud. Thales est fier d’avoir été reconnu comme leader général dans le rapport KuppingerCole Leadership Compass on Data Security Platforms, ainsi que comme acteur performant dans le rapport Forrester Wave, et d’être mentionné dans le Market Guide to Data Security Platforms de Gartner.

La plateforme CipherTrust unifie la découverte, la classification et la protection des données, ainsi que la gestion centralisée des clés et des secrets au sein d’une plateforme unique. Ceci permet une réduction des ressources dédiées aux opérations de sécurité, des contrôles de conformité omniprésents et une diminution des risques dans votre entreprise.

CipherTrust Data Security Platform

Découvrir les

Obtenez une visibilité complète des risques d’exposition aux données sensibles dans l’ensemble de l’organisation

Analyze

Continuously track data access patterns, user activity, and policy enforcement to detect anomalies, ensure compliance, and strengthen security posture in real-time.

Protéger

Utilisez des mécanismes appropriés de protection des données et protégez les données sensibles afin de minimiser les risques et de respecter la conformité

Contrôler les

Gérez de manière centralisée les clés de chiffrement et configurez les politiques de sécurité pour garder le contrôle des données sensibles sur site et dans le cloud.

Flexible Deployment Options — On-Premises or Cloud

Deploy the Thales CipherTrust Data Security Platform the way that best fits your security, compliance and demand, and operational needs.

On-Premises Deployment

Maximum control and flexibility

- Customer-managed

- Data residency control

- Compliance-driven

Cloud Deployment (CDSP as a Service)

Fast, scalable, fully managed security

- No infrastructure to deploy

- Rapid time to value

- Scales with demand

Consistent protection across both on-premises and cloud environments.

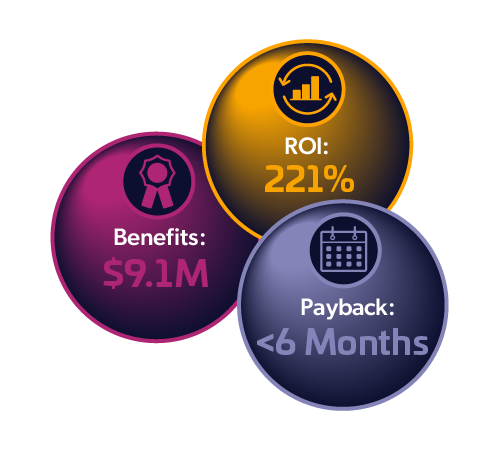

Total Economic Impact™ de la plateforme de sécurité des données Thales CipherTrust

Thales a chargé Forrester Consulting d’interroger les clients qui ont mis en œuvre la plateforme de sécurité des données CipherTrust afin d’évaluer les avantages et le retour sur investissement.

Résultat : Forrester a estimé que la mise en œuvre de la plateforme de sécurité des données CipherTrust a permis un retour sur investissement de 221 % sur trois ans et un amortissement en moins de 6 mois.

![]()

Comment Thales peut vous aider

Relever les défis de la sécurité des données avec CipherTrust

CipherTrust Data Security Platform de Thales vise à réduire la complexité et les risques liés à la gestion des données sensibles grâce à un large éventail de fonctionnalités unifiant la découverte, la classification et la protection des données, ainsi que la gestion centralisée des clés et des secrets au sein d’une seule et même plateforme.

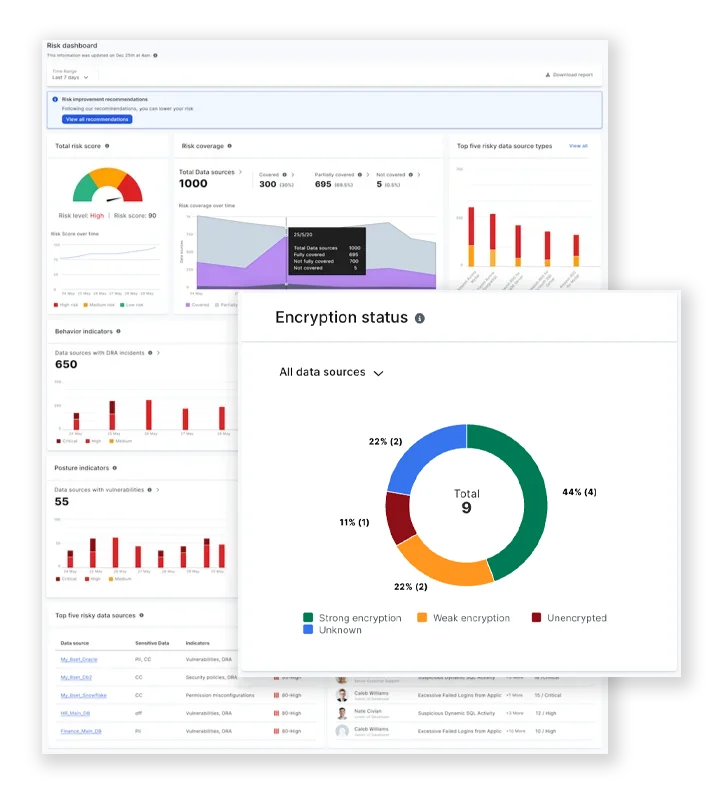

Gestion de la conformité et des risques

- Data Risk Intelligence : dans le cadre de la Data Security Fabric, DRI permet de savoir où se trouvent les sources de données qui contiennent des données sensibles. Cette solution identifie l’état de chiffrement de chaque source de données et propose des recommandations sur la manière d’atteindre les objectifs de chiffrement en utilisant CipherTrust Data Security Platform.

- Respect des exigences réglementaires : CipherTrust peut aider les organisations à se conformer aux réglementations en matière de protection des données, telles que le RGPD, l’HIPAA et la norme PCI DSS.

- Réduction des risques : en protégeant les données sensibles, CipherTrust peut aider les organisations à réduire le risque de violation de données et d’autres incidents de sécurité.

- Surveillance de l’activité des fichiers : fournit une visibilité en temps réel sur l’utilisation des fichiers, l’état du chiffrement et l’accès aux données sensibles, permettant une détection proactive des menaces et la protection des données dans l’ensemble de votre organisation.

Produit recommandé

Data Security Fabric

Data Security Fabric (DSF) renforce les mesures de sécurité traditionnelles en se concentrant sur la protection des données, en facilitant le respect des politiques et en permettant une détection précoce des menaces afin d’éviter les incidents préjudiciables.

70 %

des entreprises ne sont capables de classifier que 50 % ou moins de leurs données.

- Rapport Thales sur les menaces liées aux données

Gestion robuste des clés, chiffrement et tokénisation

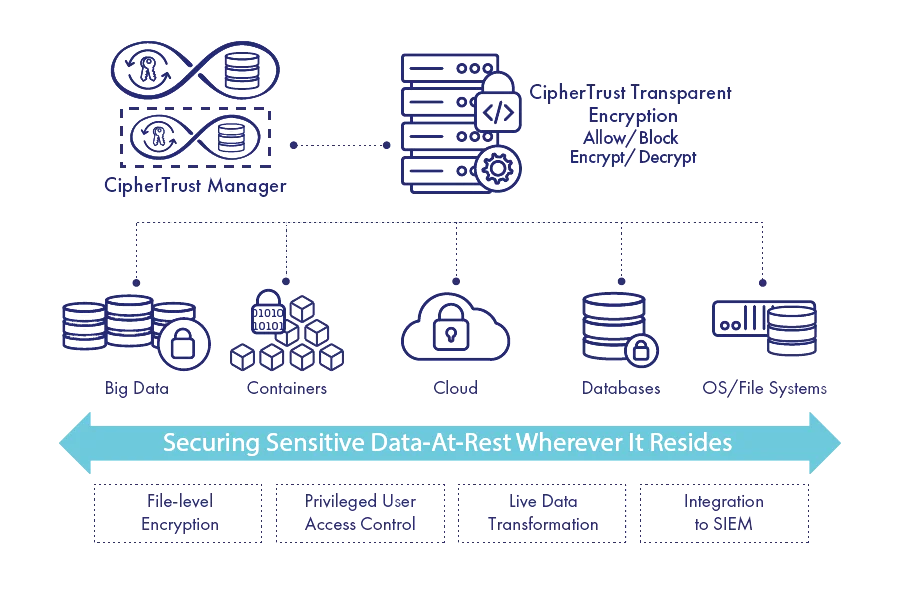

- Protection des données au repos : CipherTrust propose des solutions de chiffrement pour protéger les données lorsqu’elles sont stockées sur site, dans le cloud ou dans des sauvegardes.

- Chiffrement transparent : la plateforme prend en charge le chiffrement transparent, ce qui signifie que les données peuvent être chiffrées sans qu’il soit nécessaire de modifier les applications ou les flux de travail.

- Gestion des clés : CipherTrust fournit une gestion centralisée des clés pour garantir que les clés de chiffrement sont générées, stockées et gérées en toute sécurité.

- Remplacement des données sensibles par des jetons : la tokénisation remplace les données sensibles par des jetons non sensibles, ce qui rend difficile l’accès ou l’utilisation abusive des données par des personnes non autorisées.

- Masquage dynamique des données : CipherTrust prend en charge le masquage dynamique des données, ce qui permet de masquer ou d’expurger les données sensibles en temps réel, empêchant ainsi tout accès non autorisé, même lorsque les données sont en cours d’utilisation.

Produits recommandés

Gestion de clé de chiffrement

Rationalisez la gestion des clés de chiffrement avec CipherTrust Manager pour des politiques de sécurité cohérentes sur toutes les plateformes.

Chiffrement transparent

Protégez les données non structurées contre l’escalade des privilèges et les attaques de rançongiciels zero-day avec CipherTrust Transparent Encryption.

Application Data Protection

Intégrez une sécurité des données de haut niveau dans les applications de manière transparente et protégez les données sensibles lors de leur création ou de leur réception grâce à CipherTrust Application Data Protection, qui offre une protection robuste.

Database Protection

Sécurisez les données sensibles dans les bases de données avec CipherTrust Database Protection pour garantir la conformité et la protection contre les accès non autorisés.

Découverte et classification de vos données sensibles et de vos secrets

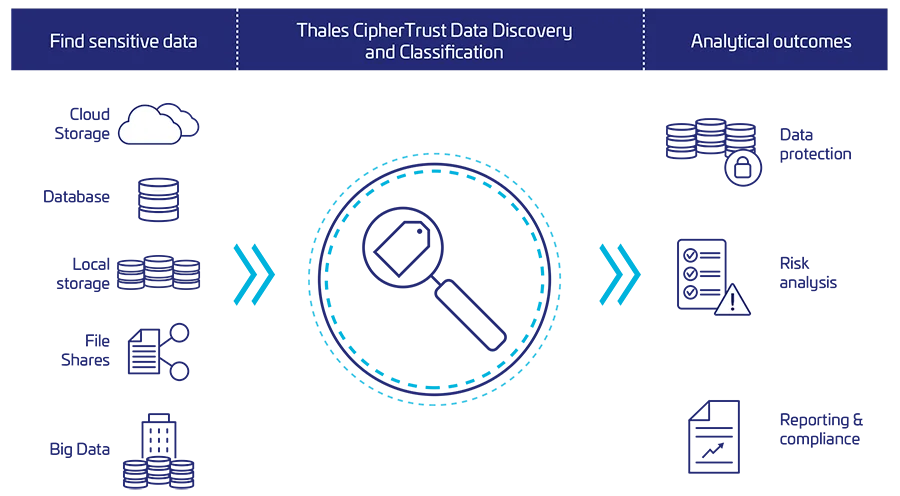

- Identification des données sensibles : CipherTrust peut aider les organisations à découvrir et à classifier les données sensibles sur l’ensemble de leur infrastructure, y compris les fichiers, les bases de données et le Big Data.

- Compréhension de l’exposition des données : CipherTrust offre une visibilité sur l’emplacement des données sensibles et la manière dont elles sont consultées, ce qui aide les organisations à évaluer leurs risques et à hiérarchiser leurs efforts de protection.

- Découverte de secrets : CipherTrust analyse et détecte automatiquement le code contenant des informations sensibles (clés API, jetons, mots de passe, etc.) incluses par erreur par les développeurs.

Produit recommandé

Découverte et classification des données

Obtenez une visibilité sur l’emplacement de vos données sensibles afin d’élaborer une stratégie de migration efficace grâce à CipherTrust Data Discovery and Classification.

70 %

des entreprises ne sont capables de classifier que 50 % ou moins de leurs données.

- Rapport Thales sur les menaces liées aux données

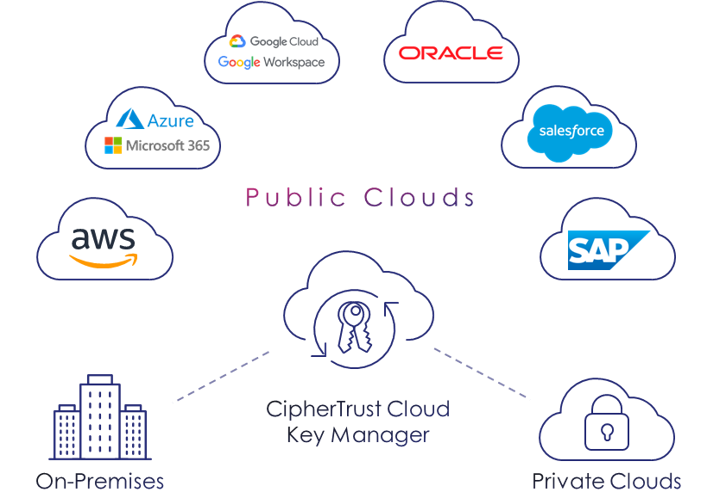

Gardez le contrôle de vos données sensibles sur l’ensemble des clouds

- Sécurisation des données dans le cloud : CipherTrust propose des solutions pour protéger les données dans les environnements de cloud publics, privés et hybrides.

- Intégration avec les plateformes cloud : la plateforme s’intègre aux plateformes cloud les plus répandues, telles qu’AWS, Azure et GCP.

- Centralisez la gestion des clés multicloud pour BYOK, HYOK et les clés de chiffrement natives du cloud sur n’importe quelle combinaison de clouds et d’environnements sur site, via une interface utilisateur unique.

Produits recommandés

CipherTrust Manager

Avec CipherTrust Manager, gardez le contrôle exclusif des clés de chiffrement stockées dans les régions géographiques de votre choix.

CipherTrust Cloud Key Management

Gérez le cycle de vie des clés de chiffrement avec des intégrations pour les clés BYOK, HYOK et les clés natives du cloud sur plusieurs plateformes.

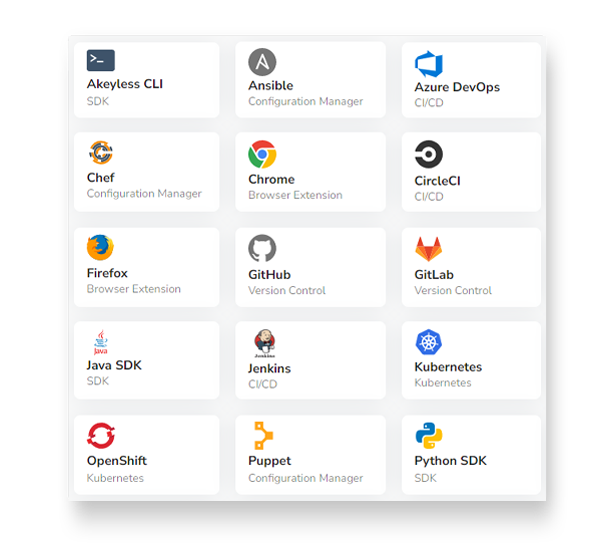

Intégrez la sécurité dans le développement en améliorant l’efficacité de DevSecOps

- Intégration de la sécurité au processus de développement : CipherTrust peut s’intégrer aux flux de travail DevOps pour garantir que la sécurité est intégrée aux applications dès leur conception.

- Protection des données sensibles dans les environnements de développement : la plateforme propose des solutions pour protéger les données sensibles pendant le développement, les tests et le déploiement.

- Amélioration de l’efficacité grâce à une séparation totale des tâches DevSecOps : sécurisez, déployez et exécutez rapidement des charges de travail natives du cloud sur des fournisseurs de services cloud et accélérez les processus d’intégration continue et de livraison continue.

Produit recommandé

Solutions DevSecOps

DevSecOps aide à réduire les risques de sécurité et à instaurer la confiance pour protéger vos données au sein de vos applications grâce à des solutions de protection des données conviviales pour les développeurs.

Dépôts GitHub de Thales

Accédez à des exemples de code, des API et des solutions open-source.

Gérer et automatiser l’accès aux secrets

- Gestion des secrets : CipherTrust Secrets Management offre une gamme de fonctionnalités pour stocker, gérer et distribuer des secrets en toute sécurité dans différents environnements de développement, en veillant à ce qu’ils soient protégés contre tout accès non autorisé et tout détournement.

- Amélioration de l’efficacité des développeurs : centralisez la gestion de tous les types de secrets grâce à une solution SaaS (logiciel en tant que service) évolutive.

Produits recommandés

CipherTrust Secrets Management

La solution de gestion des secrets d’entreprise, optimisée par Akeyless, protège et automatise l’accès aux secrets sur l’ensemble des outils DevOps et des charges de travail cloud.

Découverte et classification des données

Visualisez vos données sensibles grâce à des fonctions efficaces de découverte, de classification et d’analyse des risques sur l’ensemble de vos stockages de données.

Renforcez votre sécurité

Découvrez comment nous pouvons vous aider à découvrir, protéger et contrôler vos données

ANALYST RESEARCH

IDC Spotlight: Improving Business Outcomes with Unified Full-Spectrum Data Security

Discover how unified full-spectrum data security improves compliance, reduces risk, and drives business outcomes in this IDC Spotlight Analyst Report.

Découvrez le portefeuille de CipherTrust

Ressources recommandées

Fonctionnalités clés :

- Découverte et classification des données : identifie et classe automatiquement les données sensibles au sein de votre organisation, vous aidant ainsi à comprendre où résident vos informations les plus précieuses et à évaluer les risques qu’elles présentent.

- Chiffrement transparent : chiffre les données au repos et en mouvement, les protégeant ainsi contre les accès non autorisés et les violations. La plateforme prend en charge différentes méthodes et normes de chiffrement.

- Chiffrement de bases de données : sécurise les bases de données en chiffrant les données sensibles au niveau de la colonne ou de la ligne, empêchant ainsi les accès non autorisés et l’exposition des données.

- Tokénisation : remplace les données sensibles par des jetons sans signification, les protégeant ainsi d’une utilisation et d’une divulgation non autorisées.

- Gestion de clé : centralisation et gestion des clés de chiffrement, garantissant leur sécurité et empêchant tout accès non autorisé.

- Contrôles d’accès : met en œuvre des contrôles d’accès granulaires pour restreindre l’accès aux données sensibles en fonction des rôles, des autorisations et de l’emplacement de l’utilisateur.

- Conformité : aide les organisations à répondre aux exigences réglementaires telles que le RGPD, l’HIPAA et la norme PCI DSS en fournissant des outils pour la découverte, la classification et la protection des données.

- Sécurité du cloud : fournit des solutions pour sécuriser les données dans les environnements cloud, y compris le chiffrement et la gestion des clés natifs du cloud.

Avantages :

- Sécurité des données renforcée : protège les données sensibles contre les accès non autorisés, les violations et les pertes de données.

- Amélioration de la conformité : aide les organisations à respecter les exigences réglementaires et à éviter les amendes.

- Réduction des risques : atténue les risques de violation des données et les coûts qui y sont associés.

- Efficacité accrue : rationalisation des opérations de sécurité des données et réduction de la charge de travail des équipes informatiques.

- Gestion centralisée : fournit une plateforme unifiée pour la gestion de la sécurité des données dans différents environnements.

- Évolutivité : s’adapte facilement à l’augmentation des volumes de données et à leur complexité.

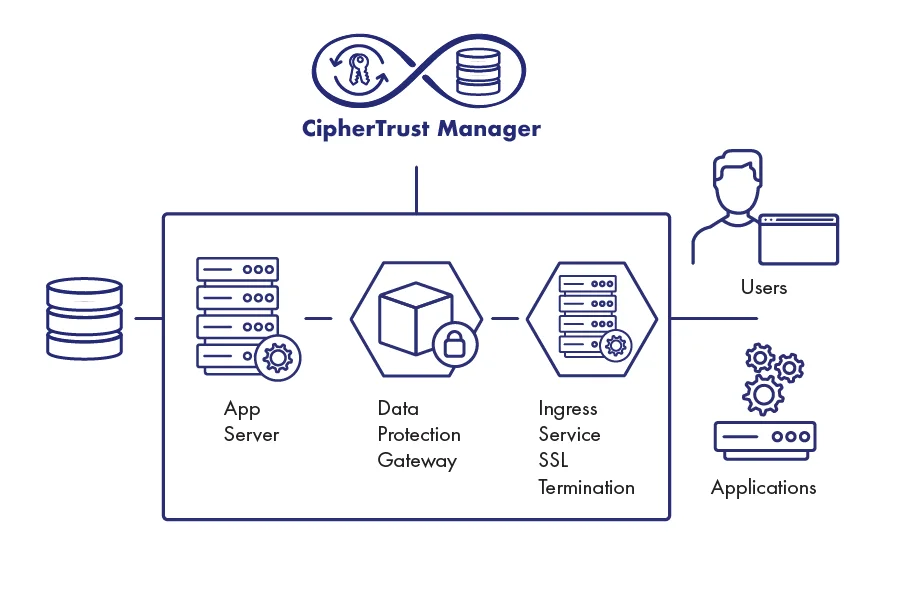

La plateforme CipherTrust est gérée via une console de gestion centralisée. La console de gestion fournit une interface conviviale aux administrateurs pour :

- Configurer les politiques : définir les politiques de protection des données, y compris les critères de classification, les contrôles d’accès, les paramètres de chiffrement et les règles DLP.

- Surveiller l’activité : suivre les performances de la plateforme, contrôler l’accès aux données et les modèles d’utilisation, et identifier les menaces potentielles pour la sécurité.

- Gérer les clés : générer, stocker et gérer les clés de chiffrement utilisées pour le chiffrement et le déchiffrement.

- Générer des rapports : créer des rapports personnalisés pour suivre la conformité, identifier les tendances et évaluer l’efficacité des mesures de protection des données.

- Intégrer avec d’autres systèmes : connecter CipherTrust à d’autres systèmes de sécurité, tels que les solutions de gestion des identités et des accès (IAM), afin de fournir une approche complète de la protection des données.

Les données de la plateforme CipherTrust sont stockées dans un référentiel sécurisé et chiffré. Ce référentiel peut être situé sur site, dans le cloud ou dans un environnement hybride, en fonction des besoins spécifiques et du modèle de déploiement de l’organisation. L’emplacement exact du référentiel de données dépend des composants et des fonctionnalités que vous utilisez.

La plateforme CipherTrust est conçue pour aider les organisations à respecter les diverses réglementations en matière de conformité en fournissant des outils et des fonctions pour la découverte, la classification, la protection et la surveillance des données. Voici quelques-unes des principales réglementations en matière de conformité que CipherTrust peut aider à respecter :

- Règlement général sur la protection des données (RGPD) : CipherTrust offre des fonctionnalités de découverte des données, de classification et de contrôles d’accès qui peuvent aider les organisations à se conformer aux exigences du RGPD en matière de protection des données et de la vie privée.

- Loi relative à la transférabilité et à la responsabilité en matière d’assurance maladie (HIPAA) : CipherTrust peut aider les organismes de santé à protéger les données des patients en fournissant des outils pour le chiffrement des données, les contrôles d’accès et la surveillance de la conformité.

- Norme de sécurité des données de l’industrie des cartes de paiement (PCI DSS) : CipherTrust peut aider les organisations qui traitent des données de cartes de crédit à se conformer aux exigences de la norme PCI DSS en fournissant des fonctions de chiffrement des données, de contrôle d’accès et de gestion des vulnérabilités.

- Loi californienne sur la protection de la vie privée des consommateurs (CCPA) : CipherTrust peut aider les organisations opérant en Californie à se conformer aux exigences de la CCPA en fournissant des outils pour la découverte des données, les contrôles d’accès et la suppression des données.

L’installation de la plateforme CipherTrust peut varier en complexité en fonction des composants spécifiques, des scénarios de déploiement et de l’infrastructure existante de votre organisation. Thales fournit des guides d’installation détaillés ainsi qu’une assistance.

Voici quelques facteurs qui peuvent influencer la complexité de l’installation :

- Modèle de déploiement : l’installation de CipherTrust dans un environnement hybride complexe peut nécessiter plus d’expertise technique qu’un simple déploiement sur site.

- Intégration avec les systèmes existants : l’intégration de CipherTrust à votre infrastructure existante, telle que les bases de données, les applications et les périphériques réseau, peut rendre le processus d’installation plus complexe.

- Personnalisation : la personnalisation de la plateforme pour répondre aux besoins spécifiques de votre organisation peut nécessiter une configuration et des tests supplémentaires.